工控安全獨角獸Dragos遭勒索軟件攻擊

http://www.kblhh.cn 2023-05-18 14:54 來源:CNCERT國家工程研究中心

總部位于美國馬里蘭州的網絡安全公司Dragos是全球工控安全市場首個獨角獸企業,2021年Dragos完成2億美元D輪投資時估值超過20億美元。該公司專門保護生產天然氣、石油和化學品、采礦和生產線管理等工業企業的控制系統,其安全服務覆蓋了美國70%的電網。

近日,在遭遇疑似勒索軟件攻擊后,工控安全公司Dragos發布安全公告,披露在5月8日發生“網絡安全事件”,聲稱一個已知的勒索軟件犯罪組織試圖破壞Dragos的安全防御系統并滲透到內網加密設備。

Dragos表示其公司網絡和安全平臺在攻擊中并未遭到破壞,攻擊者的橫向移動、提權、加密、駐留等攻擊手段大多被Dragos的多層安全控制和基于角色的訪問控制挫敗了,但攻擊者成功入侵了該公司的SharePoint云服務和合同管理系統。

鑒于Dragos在關鍵基礎設施和工業系統安全領域的重要地位,此次攻擊事件立刻成為業界觀摩的焦點,尤其是攻擊者的TTPs(技術、戰術、流程)和Dragos的事件響應流程(下圖)。

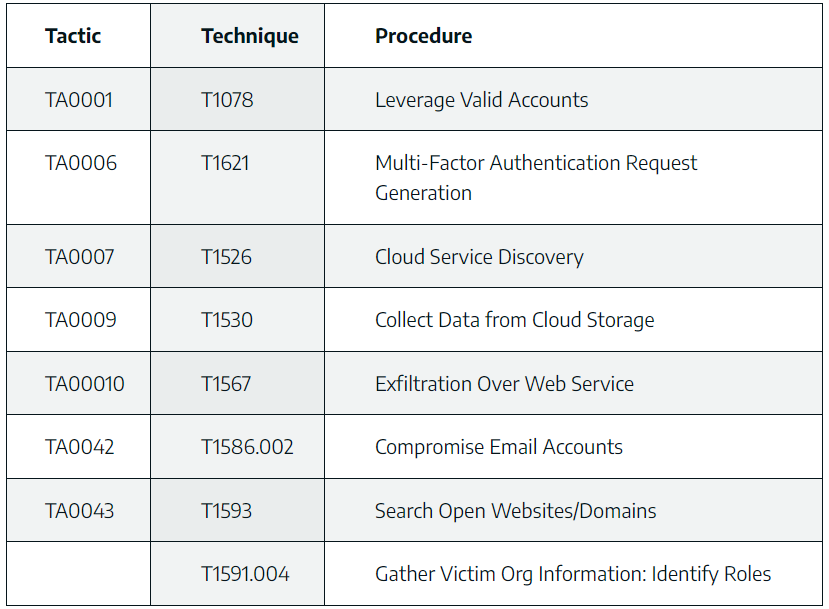

攻擊者TTPs的MITRE ATT&CK映射

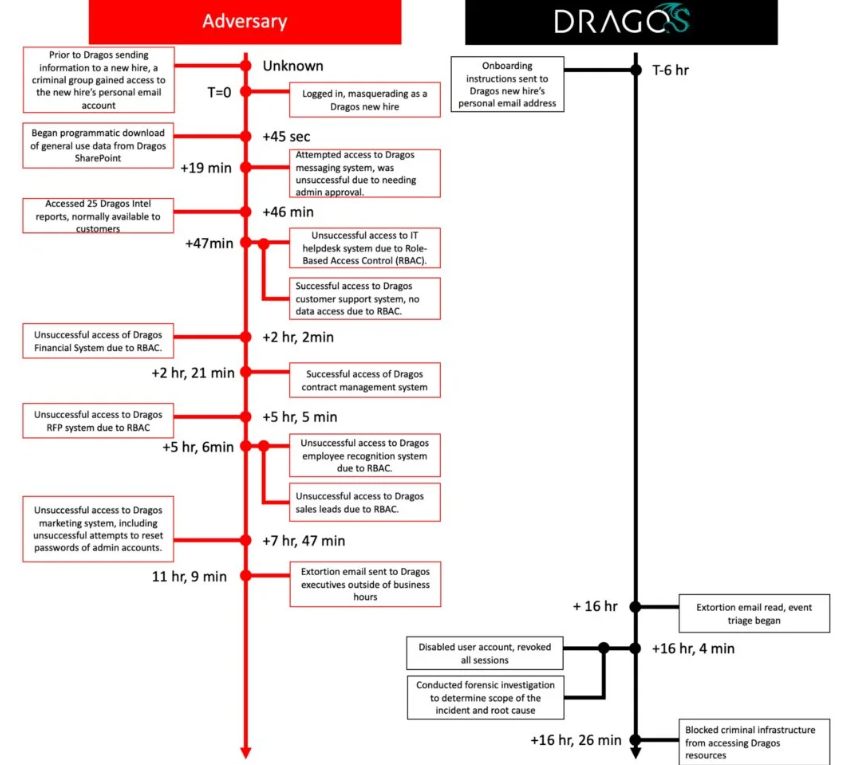

事件時間線

根據公告中提供的事件時間線,攻擊者通過新入職銷售員工之前泄露的個人電子郵件地址獲取訪問權限,隨后使用該員工個人信息冒充Dragos員工并完成員工入職流程中的初始步驟。

在入侵Dragos的SharePoint云平臺后,攻擊者下載了“一般用途數據”并訪問了25份通常僅供客戶使用的情報報告。

在攻擊者訪問員工帳戶的16小時內,由于基于角色的訪問控制(RBAC)規則,攻擊者嘗試訪問了多個Dragos系統,包括消息傳遞、IT幫助臺、財務、提案請求(RFP)、員工識別和營銷系統,但都以失敗告終。

由于未能在Dragos的內部系統成功部署勒索軟件,攻擊發生11個小時后,攻擊者轉而以披露事件來勒索Dragos,他們向Dragos高管發送了一封勒索電子郵件(下圖),由于在法定工作時間以外發送,該消息在5小時后才被閱讀。

Dragos的網絡安全部門在獲悉勒索消息五分鐘后立刻禁用了被盜用的員工帳戶,撤銷了所有活動會話,并阻止網絡犯罪分子的基礎設施訪問公司資源。

“我們相信,我們的分層安全控制成功阻止了威脅行為者部署勒索軟件的主要目標,”Dragos在公告中指出:“我們阻止了攻擊者完成橫向移動、升級特權、建立持久訪問或對基礎設施進行任何更改。”

值得注意的是,作為慣用TTP的一部分,該網絡犯罪集團不僅積極聯系Dragos的高管,還在對話中提及高管的家庭成員和聯系人。

顯然,攻擊者對目標公司高管的家庭成員也有“研究”,他們知道Dragos高管家庭成員的名字。此外,在攻擊期間,網絡犯罪分子還通過個人電子郵件聯系了Dragos的高管。

Dragos提供的IOC中列出的IP地址之一(144.202.42[.]216)之前被發現托管SystemBC惡意軟件和Cobalt Strike,勒索軟件團伙通常使用這兩種惡意軟件來遠程訪問受感染的系統。

Equinix的CTI研究員Will Thomas認為,SystemBC已被許多勒索軟件團伙使用,包括Conti、ViceSociety、BlackCat、Quantum、Zeppelin和Play,因此很難確定攻擊背后的威脅行為者。

Thomas指出,該IP地址也被用于最近的BlackBasta勒索軟件攻擊,這可能有助于縮小嫌疑人范圍。

對于此次勒索軟件攻擊,Dragos明確表示不會助長網絡犯罪,將不會支付贖金。

“雖然外部事件響應公司和Dragos分析師認為事件得到了控制,但這是一項正在進行的調查。由于我們選擇不支付勒索贖金而丟失并可能公開的數據令人遺憾。”Dragos總結道。

Dragos就此事件分享的經驗和建議如下:

- 加固IAM基礎架構和流程

- 在整個企業中實施職責分離

- 將最小特權原則應用于所有系統和服務

- 盡可能實施多因素身份驗證

- 對已知的錯誤IP地址應用顯式阻止

- 仔細檢查傳入電子郵件中的典型網絡釣魚觸發器,包括電子郵件地址、URL和拼寫

- 通過經過測試的事件響應手冊確保持續的安全監控到位

相關新聞

- ? IDC 2024年中國智能工控安全審計市場份額報告正式發布

- ? 破局增長壓力,AI或成增長新動能:IDC 2024年中國智能工控防火墻市場份額報告正式發布

- ? 智能化提速!工控安全市場規模2026年或超百億

- ? 需求釋放,增速喜人 IDC 2022年中國工控安全審計市場份額報告正式發布

- ? 龍頭廠商大漲114.37%,工業互聯網安全迎來風口?

- ? Forescout發布“冰瀑”報告 披露56個重大OT漏洞

- ? 中國工控安全行業崛起 四大國資再入股威努特

- ? 未來5年,全球工控安全市場規模或達223億美元

- ? 威努特全新移動存儲介質管控方案及新品正式發布

- ? 威努特護航首臺(套)全國產智能監控系統投運