微軟曝Codesys工業軟件出現15個漏洞,可被利用竊取數據、關停電廠

http://www.kblhh.cn 2023-08-16 15:20 來源:漢邦軟科集團

近日,微軟安全專家透露,德國工業軟件巨頭歐德神思(Codesys)的系統中存在15個高危安全漏洞,可導致電廠關停或重要關基系統信息被竊取。2022年9月,微軟情報威脅專家Vladimir Tokarev向Codesys報告了Codesys Control V3 3.5.19.0 之前版本存在的安全漏洞。2023年4月Codesys發布了相關漏洞的補丁。

總部位于德國的德國工業軟件巨頭歐德神思(Codesys)提供工控系統的自動化軟件,廣泛存在于大量設備中——500 多家制造商生產的大約 1,000 種不同類型的產品。

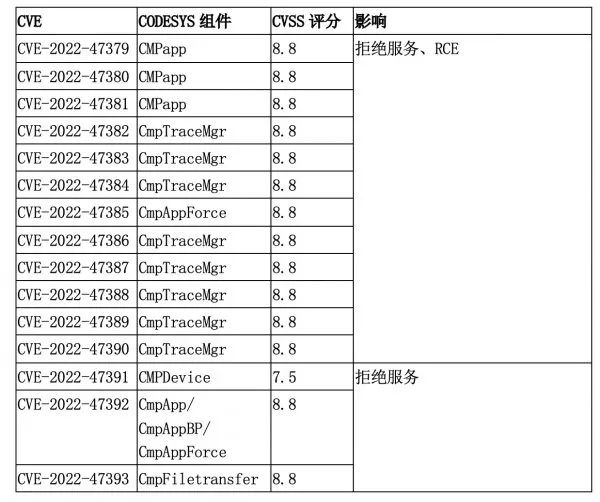

這15個安全漏洞的編號為CVE-2022-47379到CVE-2022-47393,均屬于高危評級,其中多數評分為8.8/10,可被用于拒絕服務 (DoS) 攻擊或遠程代碼執行 (RCE)。其中的12個漏洞為緩存溢出漏洞,可用于對PLC實現遠程代碼執行。但需要攻擊者可以繞開身份驗證,以及繞過數據執行保護(DEP)和地址空間配置隨機加載(ASLR)措施。

安全專家認為,這些漏洞利用的難度不低,攻擊者不僅需要需要繞過身份認證或竊取登錄憑證,還需要深入了解 Codesys V3 的專有協議和協議使用的不同服務的架構。但考慮到這些的漏洞極大風險——可能導致工廠停工和切斷電力,專家強烈建議盡快修補漏洞。

微軟公司在博客中發布了相關漏洞的列表:

相關新聞

- ? 扎根華南,智創未來!CODESYS 深圳分公司盛大開業!

- ? 海克斯康與微軟合作打造新型AI自動化系統

- ? 西門子攜手微軟,通過 Azure 為產品生命周期管理提供 AI 增強解決方案

- ? 2024 漢諾威工博會 | 羅克韋爾自動化與微軟攜手推出可連接物理與數字工業世界的重大技術集成成果

- ? 西門子和微軟將數字孿生定義語言與W3C事物描述標準融合

- ? 讓機器理解我們的語言-貝加萊與微軟將生成式AI帶入自動化工程

- ? Safety over EtherCAT互操作性活動在德國CODESYS公司成功舉辦

- ? 艾利丹尼森數字化解決方案亮相微軟技術中心 沉浸式體驗賦能客戶數字化轉型

- ? 羅克韋爾自動化與微軟拓展合作伙伴關系,運用生成式 AI 技術提升生產力并縮短產品上市時間

- ? 西門子與微軟合作推動跨行業人工智能應用

編輯精選

工控原創

- ? “人工智能+制造”怎么推進?工信部等八部門印發專項行動實施意見

- ? 經典煥新,實力躍升:西門子 S7-200 SMART G2 系列正式登場

- ? 波士頓動力發布企業級Atlas機器人,攜手DeepMind賦能工業新未來

- ? 12 月工業自動化月度焦點回顧,辭舊迎新啟新程!

- ? 統一以太網標準再迎里程碑,SPE 和 Ethernet-APL 解鎖工業數字化新機遇

- ? 11月RatingDog中國制造業PMI降至49.9,供需走弱重回收縮區間

- ? 11月工控圈發生了這些矚目的大事件

- ? 十月工控領域重要資訊,一睹為快!

- ? 回顧 | 以技術干貨 + 落地案例,解鎖產業升級新路徑

- ? ABB報告:工業停機每小時損失高達50萬美元,知行鴻溝阻礙現代化更新